Dzięki za odwiedziny InnerSelf.com, gdzie są 20,000 + zmieniające życie artykuły promujące „Nowe postawy i nowe możliwości”. Wszystkie artykuły są tłumaczone na 30+ języków. Zapisz się! do wydawanego co tydzień magazynu InnerSelf i Daily Inspiration Marie T Russell. Magazyn InnerSelf ukazuje się od 1985 r.

Urządzenia połączone z Internetem, takie jak kamery internetowe, są wierzchołkiem góry lodowej, jeśli chodzi o Internet rzeczy. DAVID BURILLO/Flickr, CC BY-SA

Urządzenia połączone z Internetem, takie jak kamery internetowe, są wierzchołkiem góry lodowej, jeśli chodzi o Internet rzeczy. DAVID BURILLO/Flickr, CC BY-SA

Zakres i numer „rzeczy” podłączonych do Internetu jest naprawdę zdumiewające, w tym kamery bezpieczeństwa, piekarniki, systemy alarmowe, elektroniczne nianie i samochody. Wszystkie działają w trybie online, dzięki czemu można je zdalnie monitorować i kontrolować przez Internet.

Internet przedmiotów (Internet przedmiotów) urządzenia zazwyczaj zawierają czujniki, przełączniki i funkcje rejestrowania, które gromadzą i przesyłają dane przez internet.

Niektóre urządzenia mogą być używane do monitorowania, wykorzystując Internet do dostarczania aktualizacji stanu w czasie rzeczywistym. Urządzenia takie jak klimatyzatory czy zamki do drzwi pozwalają na zdalną interakcję i sterowanie nimi.

Większość ludzi ma ograniczone zrozumienie wpływu urządzeń IoT na bezpieczeństwo i prywatność. Producenci, którzy są pierwsi na rynku, są nagradzani za opracowywanie tanich urządzeń i nowych funkcji bez względu na bezpieczeństwo lub prywatność.

Sercem wszystkich urządzeń IoT jest wbudowany firmware. Jest to system operacyjny, który zapewnia sterowanie i funkcje urządzenia.

Nasze poprzednie badania na Oprogramowanie sprzętowe urządzenia internetowego wykazali, że nawet najwięksi producenci routerów szerokopasmowych często używali niezabezpieczonych i podatnych na ataki komponentów oprogramowania układowego.

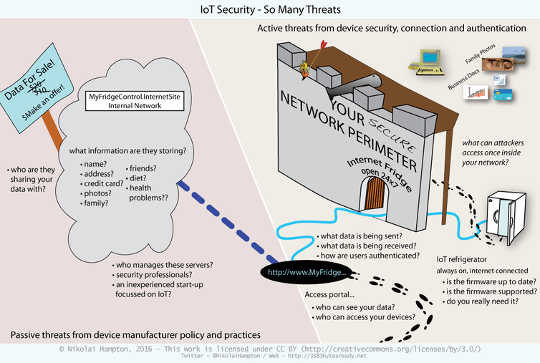

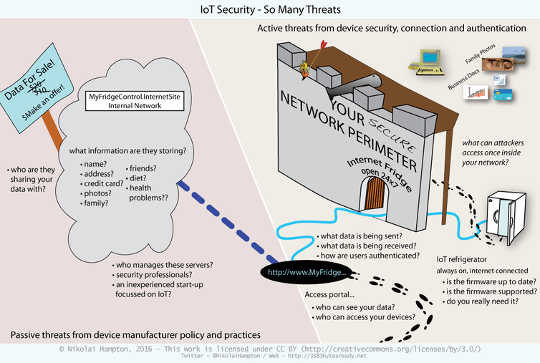

Zagrożenia związane z Internetem Rzeczy są spotęgowane przez ich wysoce powiązany i dostępny charakter. Tak więc, oprócz podobnych problemów, co routery szerokopasmowe, urządzenia IoT muszą być chronione przed szerszym zakresem aktywny i pasywny zagrożenia.

Aktywne zagrożenia IoT

Słabo zabezpieczone urządzenia inteligentne stanowią poważne zagrożenie dla bezpieczeństwa sieci, zarówno w domu, jak i w pracy. Ponieważ urządzenia IoT są często podłączone do sieci, znajdują się tam, gdzie mogą uzyskiwać dostęp do innych urządzeń sieciowych i monitorować je.

Ta łączność może umożliwić atakującym użycie zhakowanego urządzenia IoT w celu ominięcia ustawień zabezpieczeń sieci i przeprowadzenia ataków na inny sprzęt sieciowy tak, jakby był „od wewnątrz”.

Wiele urządzeń podłączonych do sieci stosuje domyślne hasła i ma ograniczoną kontrolę bezpieczeństwa, więc każdy, kto znajdzie w Internecie niezabezpieczone urządzenie, może uzyskać do niego dostęp. Ostatnio badaczom bezpieczeństwa udało się nawet zhakować samochód, którego jedynym zabezpieczeniem były łatwo dostępne (i przewidywalne) numery identyfikacyjne pojazdu (VIN).

Hakerzy od dziesięcioleci wykorzystują niezabezpieczone domyślne konfiguracje. Dziesięć lat temu, kiedy kamery bezpieczeństwa połączone z Internetem (IP) stały się powszechne, osoby atakujące wykorzystywały Google do skanowania w poszukiwaniu słów kluczowych zawartych w interfejsie zarządzania kamerą.

Hakerzy od dziesięcioleci wykorzystują niezabezpieczone domyślne konfiguracje. Dziesięć lat temu, kiedy kamery bezpieczeństwa połączone z Internetem (IP) stały się powszechne, osoby atakujące wykorzystywały Google do skanowania w poszukiwaniu słów kluczowych zawartych w interfejsie zarządzania kamerą.

Niestety, bezpieczeństwo urządzeń nie uległo znacznej poprawie od dziesięciu lat. Istnieją wyszukiwarki, które pozwalają ludziom łatwo zlokalizować (i ewentualnie wykorzystać) szeroką gamę urządzeń podłączonych do Internetu.

Wiele urządzeń IoT jest już łatwo skompromitowanych.

Zagrożenia pasywne

W przeciwieństwie do zagrożeń aktywnych, zagrożenia pasywne wynikają z gromadzenia i przechowywania przez producentów prywatnych danych użytkowników. Ponieważ urządzenia IoT są jedynie gloryfikowanymi czujnikami sieciowymi, do przetwarzania i analizy opierają się na serwerach producenta.

Dzięki temu użytkownicy końcowi mogą swobodnie udostępniać wszystko, od informacji kredytowych po intymne dane osobowe. Twoje urządzenia IoT mogą w końcu wiedzieć więcej o Twoim życiu osobistym niż Ty.

Urządzenia takie jak Fitbit mogą nawet zbierać dane do oceny roszczenia ubezpieczeniowe.

Ponieważ producenci gromadzą tak wiele danych, wszyscy musimy zrozumieć długoterminowe ryzyko i zagrożenia. Nieograniczony czas przechowywania danych przez osoby trzecie jest poważnym problemem. Skala problemów związanych z gromadzeniem danych dopiero wychodzi na jaw.

Skoncentrowane prywatne dane użytkowników na serwerach sieciowych stanowią również atrakcyjny cel dla cyberprzestępców. Narażając tylko urządzenia jednego producenta, haker może w jednym ataku uzyskać dostęp do danych milionów osób.

Co można zrobić?

Niestety jesteśmy na łasce producentów. Historia pokazuje, że ich interesy nie zawsze są zgodne z naszymi. Ich zadaniem jest jak najtaniej i jak najszybciej wprowadzić na rynek nowy i ekscytujący sprzęt.

Urządzeniom IoT często brakuje przejrzystości. Większość urządzeń może być używana tylko z oprogramowaniem producenta. Jednak niewiele jest informacji o tym, jakie dane są gromadzone lub jak są przechowywane i zabezpieczane.

Ale jeśli musisz mieć najnowsze gadżety z nowymi i lśniącymi funkcjami, najpierw odrób trochę pracy domowej:

-

Zadaj sobie pytanie, czy korzyści przeważają nad zagrożeniami dla prywatności i bezpieczeństwa.

-

Dowiedz się, kto produkuje urządzenie. Czy są dobrze znani i czy zapewniają dobre wsparcie?

-

Czy mają łatwe do zrozumienia oświadczenie o ochronie prywatności? A jak wykorzystują lub chronią Twoje dane?

-

Tam, gdzie to możliwe, szukaj urządzenia z otwartą platformą, która nie ogranicza Cię tylko do jednej usługi. Możliwość przesyłania danych na wybrany serwer zapewnia elastyczność.

-

Jeśli kupiłeś już urządzenie IoT, wyszukaj w Google „czy [nazwa Twojego urządzenia] jest bezpieczny?” aby dowiedzieć się, czego doświadczyli badacze bezpieczeństwa i użytkownicy.

Wszyscy musimy zrozumieć charakter danych, które udostępniamy. Chociaż urządzenia IoT obiecują korzyści, wprowadzają zagrożenia w odniesieniu do naszej prywatności i bezpieczeństwa.

Nikolai Hampton, kandydat na magistra bezpieczeństwa cybernetycznego, Uniwersytet Edith Cowan

Urządzenia połączone z Internetem, takie jak kamery internetowe, są wierzchołkiem góry lodowej, jeśli chodzi o Internet rzeczy. DAVID BURILLO/Flickr, CC BY-SA

Urządzenia połączone z Internetem, takie jak kamery internetowe, są wierzchołkiem góry lodowej, jeśli chodzi o Internet rzeczy. DAVID BURILLO/Flickr, CC BY-SA

Hakerzy od dziesięcioleci wykorzystują niezabezpieczone domyślne konfiguracje. Dziesięć lat temu, kiedy kamery bezpieczeństwa połączone z Internetem (IP) stały się powszechne, osoby atakujące wykorzystywały Google do skanowania w poszukiwaniu słów kluczowych zawartych w interfejsie zarządzania kamerą.

Hakerzy od dziesięcioleci wykorzystują niezabezpieczone domyślne konfiguracje. Dziesięć lat temu, kiedy kamery bezpieczeństwa połączone z Internetem (IP) stały się powszechne, osoby atakujące wykorzystywały Google do skanowania w poszukiwaniu słów kluczowych zawartych w interfejsie zarządzania kamerą.