Wiele osób nadal czyni swoje hasła zbyt prostymi. Shutterstock/Vitalii Vodolazskyi

Od ponad 15 lat liderzy technologii przepowiadają śmierć haseł. Bill Gates to przewidział z powrotem w 2004 i Microsoft mają przewidział to na 2021. W międzyczasie pojawiło się wiele podobnych oświadczeń, wraz z trwającą krytyką haseł jako nieodpowiedniego środka ochrony.

Jednak hasła pozostają powszechnym aspektem cyberbezpieczeństwa, z którego ludzie korzystają na co dzień. Co więcej, hasła wykazują jeszcze niewielkie oznaki zniknięcia. Ale wielu ludzi nadal używam ich źle i wydaje się, że nie są świadomi zalecanych dobrych praktyk. o

To bardzo powszechne wśród ekspertów ds. cyberbezpieczeństwa i firmy obwiniające użytkowników za złe używanie haseł, nie zdając sobie sprawy, że systemy pozwalają na ich złe wybory.

Wiele stron internetowych nie oferuje żadnych wstępnych wskazówek, jak wybrać hasła, których wymagają od nas, być może zakładając, że już je znamy lub możemy znaleźć je gdzie indziej. Ale fakt, że ludzie się upierają w używaniu słabych haseł sugeruje, że jest to optymistyczny pogląd.

Nieaktualne porady

Oprócz braku wskazówek często można znaleźć strony internetowe, które wymuszają nieaktualne wymagania dotyczące haseł. . Prawdopodobnie znasz systemy, które wymagają złożoności haseł, wymagając wielkich liter, cyfr lub znaków specjalnych, aby hasła były silniejsze (nasza odpowiedź często odzwierciedla poniższy film).

Jednakże, aktualne wytyczne jest umożliwienie złożoności, ale nie wymaganie jej, i zasadniczo uważanie siły hasła za równoznaczne z długością hasła.

Połączenia Krajowe Centrum Bezpieczeństwa Cybernetycznego zaleca utworzenie długiego hasła przez połączenie trzech losowych słów, dzięki czemu można uzyskać coś dłuższego i bardziej zapadającego w pamięć niż wiele standardowych wyborów.

Moje próby podania hasła

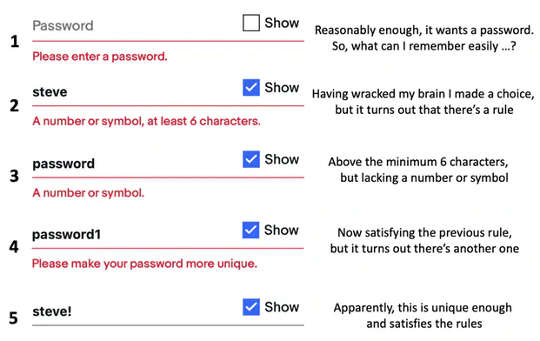

Nieprzydatne jest również to, że zamiast podawać wskazówki i wymagania na początku, wiele witryn ujawnia zasady tylko w odpowiedzi na próbowanie przez nas rzeczy, które nie są dozwolone. Próbowałem utworzyć hasło do jednej z takich stron. Większość moich prób otrzymała informację zwrotną wymagającą dalszych działań, dopóki nie zdecydowałem się na ostateczny wybór, który został zaakceptowany bez reklamacji. Ale hasło, które zostało zaakceptowane, Steve!, było krótkie i raczej przewidywalne.

Zmagać się z zasadami. Stevena Furnella, Autor pod warunkiem

Kiedy bawiłem się trochę więcej, przyjmowano różne inne słabe wybory. Na przykład 1234a!, abcde1 i qwert! wszystkie spełniały zasady, podobnie jak Furnell1 – co nie jest szczególnie mocne, zwłaszcza, że w formularzu rejestracyjnym wpisałem już Furnell jako moje nazwisko w innym miejscu.

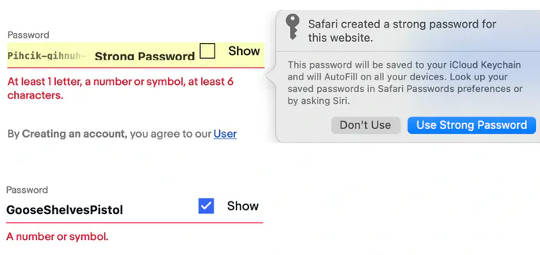

Tymczasem reguły często oznaczają, że nie możemy używać haseł, które nasze urządzenia automatycznie generują dla nas, lub haseł, które możemy stworzyć dla siebie, postępując zgodnie z aktualnymi wskazówkami.

Wiele stron internetowych nie zezwala na generowanie haseł. Stevena Furnella

Wydaje się, że niektóre strony uważają, że mogą zrekompensować brak wskazówek, stosując techniki, takie jak liczniki haseł, w celu oceny naszych wyborów. Jednak, chociaż dostarczają one opinii, nie zastępują wskazówek dotyczących wyglądu dobra.

Korzystając z innej witryny, wprowadziłem złe hasło (słowo hasło), a jedyną informacją zwrotną, jaką otrzymałem, było to, że hasło jest bardzo słabe. Jeśli użytkownik rzeczywiście oferował to hasło jako próbę, należy mu powiedzieć, dlaczego jest ono słabe. Chociaż bez wątpienia można znaleźć niektóre witryny oferujące lepsze i bardziej pouczające informacje zwrotne, ten przykład jest niestety reprezentatywny dla wielu innych.

Zasady, których należy przestrzegać

Oczywiście, zważywszy na brak skutecznych wskazówek, byłoby błędem kończyć bez faktycznego oferowania niektórych. Wytyczne NCSC na temat wybierania i używania haseł wymieniono i krótko wyjaśniono poniżej:

- Użyj silnego i oddzielnego hasła do swojej poczty e-mail — ponieważ często jest to Twoja droga do uzyskania dostępu do innych kont.

- Twórz silne hasła, używając trzech losowych słów — dzięki temu uzyskasz silniejsze i bardziej zapadające w pamięć hasła.

- Zapisz swoje hasła w przeglądarce – dzięki temu nie zapomnisz ich lub zgubisz.

- Włącz uwierzytelnianie dwuskładnikowe — to dodaje dodatkowy element ochrony, nawet jeśli Twoje hasło zostanie naruszone.

Warto uzupełnić to dodatkowymi przypomnieniami, aby nie użyj tego samego hasła na wielu kontach w obawie, że naruszenie jednego prowadzi do naruszenia wszystkich, a nie do udostępniania ich innym osobom, ponieważ wtedy nie jest to już Twoje hasło i nie pozwala na ich wykrycie. Przechowywanie ich w chronionej lokalizacji, takiej jak narzędzie do zarządzania hasłami, jest w porządku.

Niepokojące jest myślenie, że hasła istnieją od dziesięcioleci i nadal się mylimy. A to tylko jeden aspekt cyberbezpieczeństwa, z którego musimy właściwie korzystać. To nie wróży dobrze dla cyberbezpieczeństwa.

O autorze

Stevena Furnella, profesor cyberbezpieczeństwa, Uniwersytet w Nottingham

książki_bezpieczeństwo

Artykuł został opublikowany ponownie Konwersacje na licencji Creative Commons. Przeczytać oryginalny artykuł.